图解网络组建 必备的网络设备与安全设备

组建一个稳定、高效且安全的网络,需要将多种网络设备和安全设备有机地组合在一起。它们各司其职,共同构成了网络通信的骨架与防护体系。下图直观地展示了在一个典型的企业或机构网络中,这些设备是如何连接和协同工作的:

网络拓扑示意图(文字描述)

`

[互联网]

|

|

[防火墙] <--- 核心安全屏障

|

|

[核心交换机] <--- 网络数据交换中枢

|

------------------

| |

| |

[接入交换机] [无线控制器(AC)]

| |

| |

[有线终端:PC、服务器] [无线接入点(AP)]

|

[无线终端:笔记本、手机]

|

[入侵检测系统(IDS)/

入侵防御系统(IPS)] <--- 旁路或串接部署`

一、 核心网络设备

这些设备负责数据的基础连接、交换和路由,是网络通畅运行的保证。

- 网卡 (Network Interface Card, NIC)

- 角色:终端设备的“网络门户”。任何需要接入网络的计算机、服务器、网络打印机等都必须配备网卡(有线或无线),用于发送和接收数据帧。

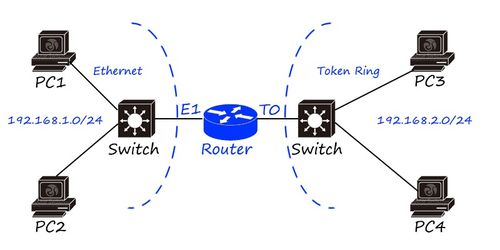

- 交换机 (Switch)

- 角色:本地网络的“交通枢纽”。它工作在数据链路层,根据MAC地址智能地将数据转发给目标设备,而非广播给所有端口,极大地提升了局域网效率。

- 类型:

- 接入交换机:直接连接用户终端设备,部署在每个楼层或办公区域。

- 核心/汇聚交换机:位于网络中心,连接所有接入交换机、服务器和防火墙,处理高速、大容量的数据交换,是网络的骨干。

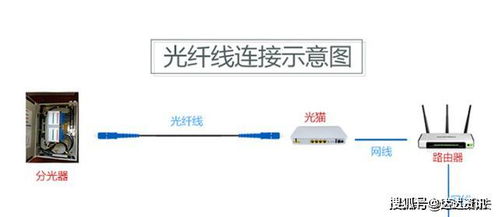

- 路由器 (Router)

- 角色:网络间的“导航仪”和“网关”。它工作在网络层,根据IP地址在不同网络(如您的局域网和互联网)之间选择最佳路径转发数据包。家用宽带“光猫”通常集成了路由功能。

- 无线接入点 (Wireless Access Point, AP)

- 角色:提供Wi-Fi信号的“基站”。它将有线网络信号转换为无线信号,允许手机、笔记本电脑等无线设备接入网络。

- 无线控制器 (Wireless Controller, AC)

- 角色:Wi-Fi网络的“大脑”(在需要集中管理的网络中)。它统一管理多个AP,实现无线网络的自动配置、信号优化、用户管理和安全策略集中下发。

二、 关键网络安全设备

这些设备专注于保护网络免受外部攻击和内部威胁,是网络的安全卫士。

- 防火墙 (Firewall)

- 角色:网络的“守门人”。部署在内网与互联网(或其他不可信网络)的边界,根据预先设定的安全规则(如IP、端口、协议)允许或拒绝流量通过,是网络安全的第一道也是最重要的防线。

- 入侵检测系统 / 入侵防御系统 (IDS/IPS)

- 角色:网络的“监控摄像头”和“安保人员”。

- IDS:旁路部署,实时监测网络流量,发现可疑攻击行为并发出警报,但不直接阻断。

- IPS:串联部署,不仅能够检测,还能实时主动阻断攻击流量。

- 虚拟专用网网关 (VPN Gateway)

- 角色:远程安全接入的“加密隧道”。它为在外出差或居家办公的员工提供加密通道,使其能像在办公室内部一样安全地访问公司内网资源。

三、 设备协同工作流程

结合上图,数据流的典型路径如下:

- 内部员工通过有线(连接接入交换机)或无线(连接AP)方式接入网络。

- 访问内部服务器时,数据经由接入交换机、核心交换机直接到达目标服务器。

- 当需要访问互联网时,数据流从终端出发,经过接入交换机、核心交换机,到达防火墙。防火墙进行安全检查后,数据可能通过路由器(或防火墙集成路由功能)流向互联网。

- IDS/IPS设备通常旁路监听核心交换机的流量,或串联在防火墙之后,对进出的数据进行深度检测和防御。

- 外部员工通过VPN网关建立加密连接,身份验证通过后,其流量被视为可信流量,允许访问内网特定资源。

###

组建一个完整的网络,交换机、路由器、防火墙是三大基础且核心的设备。随着网络规模和安全性要求的提升,再逐步增加无线AP/AC、IDS/IPS、VPN网关等设备。理解每种设备的功能与部署位置,是设计和维护一个健壮网络的关键。安全设备与网络设备并非孤立,而是深度融合,共同构建起一个既畅通无阻又固若金汤的数字环境。

如若转载,请注明出处:http://www.kuxueabc.com/product/49.html

更新时间:2026-02-25 19:23:11